Documentation Index

Fetch the complete documentation index at: https://docs.langdock.com/llms.txt

Use this file to discover all available pages before exploring further.

Überblick

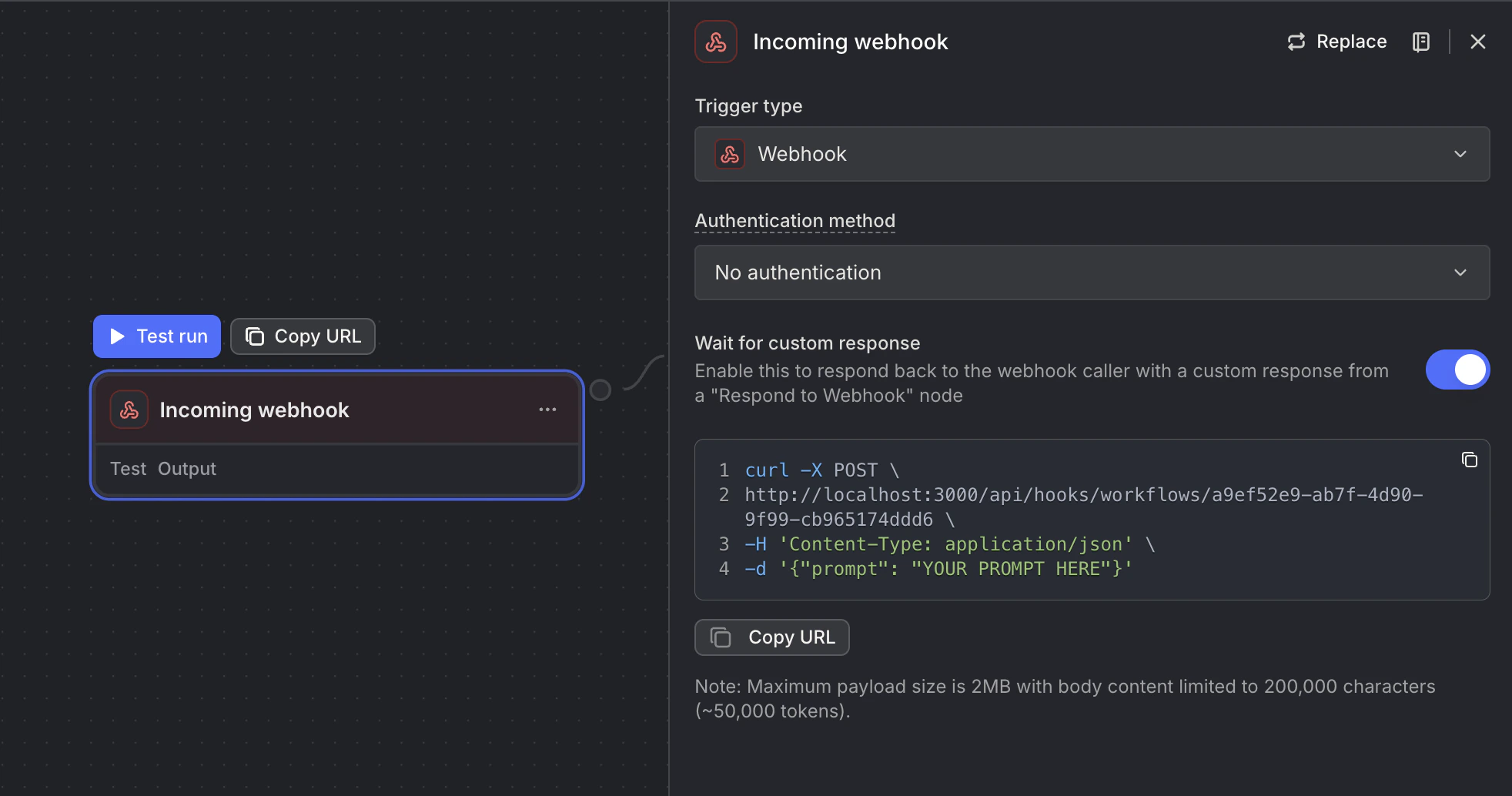

Der Webhook-Trigger stellt einen HTTP-Endpoint bereit, den externe Systeme aufrufen können, um deinen Workflow zu starten. Er ist die Brücke zwischen Langdock Workflows und jedem externen Service oder jeder Anwendung, die HTTP-Anfragen senden kann.Am besten für: Echtzeit-Integrationen, externe System-Events, API-gesteuerte Workflows und Verbindung von Services ohne native Integrationen.

Wann du den Webhook-Trigger verwenden solltest

Perfekt für:- Empfangen von Events von externen Services (GitHub, Stripe, eigene Apps)

- Echtzeit-Datenverarbeitung von externen Systemen

- Erstellen benutzerdefinierter Integrationen

- Verbinden von Services, die Webhooks unterstützen (einschließlich anderer Workflows)

- API-gesteuerte Workflows, die von anderen Systemen initiiert werden

- Benutzerbezogene Datenerfassung (verwende Formular-Trigger)

- Geplante wiederkehrende Aufgaben (verwende geplanten Trigger)

- Native Integrations-Events (verwende Integrations-Trigger)

Konfiguration

Basis-Einrichtung

- Eindeutige Webhook-URL: Ein sicherer Endpoint zum Empfangen von Anfragen

- Webhook-ID: Kennung für deinen Webhook

Sicherheitsoptionen

Mit der Einstellung Authentifizierungsmethode legst du fest, wie dein Webhook gesichert wird. Wenn du eine Methode auswählst, wird automatisch ein Secret generiert. Das Secret bleibt erhalten, wenn du zwischen Methoden wechselst – so geht dein konfigurierter Schlüssel nicht versehentlich verloren.| Methode | Funktionsweise |

|---|---|

| Keine Authentifizierung | Der Webhook ist öffentlich zugänglich – jeder mit der URL kann ihn triggern. Geeignet für Tests und Anwendungsfälle mit geringem Sicherheitsbedarf. |

| Header | Das Secret wird über den HTTP-Header X-Webhook-Secret übermittelt. Die Webhook-URL bleibt dabei sauber; die UI zeigt einen curl-Beispielbefehl mit dem Header. |

| Query-Parameter | Das Secret wird als ?secret=... an die URL angehängt. Dies ist das bisherige Verhalten und wird weiterhin vollständig unterstützt. |

Bestehende Webhooks mit einem Query-Parameter-Secret funktionieren weiterhin ohne Änderungen. Das Feld für die Authentifizierungsmethode ist optional – wenn es nicht gesetzt ist, bleibt das bisherige Verhalten automatisch erhalten.

Wie es funktioniert

- Externes System sendet HTTP POST-Anfrage an Webhook-URL

- Webhook validiert Secret (falls konfiguriert, über

X-Webhook-Secret-Header oder?secret=-Query-Parameter) - Request-Payload wird geparst (JSON-Body und Query-Parameter)

- Workflow wird zur Ausführung eingereiht

- Webhook antwortet sofort mit 202 Accepted

- Workflow verarbeitet asynchron im Hintergrund

Webhooks verarbeiten immer asynchron. Der Webhook antwortet sofort mit 202 Accepted, während der Workflow im Hintergrund läuft.

Anfragen an deinen Webhook senden

Basis-Anfrage

Beispiel-Anwendungsfälle

GitHub Webhook-Integration

- URL: Deine Webhook-URL

- Events: Push, Pull Request

- Content-Type: application/json

Stripe-Zahlungs-Webhook

Benutzerdefinierte Anwendungs-Integration

Slack-Command-Integration

Auf Webhook-Daten zugreifen

Webhook-Daten sind getrennt inbody (JSON-Payload) und query (URL-Parameter):

Request-Body

Greife auf JSON-Payload-Felder zu:Query-Parameter

Greife auf URL-Query-Parameter zu:Beispiel

Für eine Anfrage wie:Response-Codes

| Code | Bedeutung | Wann es passiert |

|---|---|---|

| 202 | Accepted | Workflow erfolgreich eingereiht |

| 400 | Bad Request | Ungültige Workflow-ID, Format oder Secret |

| 404 | Not Found | Workflow nicht gefunden |

| 429 | Too Many Requests | Rate-Limit oder Ausgabenlimit erreicht |

| 500 | Server Error | Interner Fehler bei Webhook-Verarbeitung |

Nächste Schritte

Integrations-Trigger

Verwende native Integrations-Events

HTTP-Request-Node

Stelle Anfragen an externe APIs

Code-Node

Validiere und transformiere Webhook-Daten

Erste Schritte

Erstelle deinen ersten Workflow