Documentation Index

Fetch the complete documentation index at: https://docs.langdock.com/llms.txt

Use this file to discover all available pages before exploring further.

Überblick

Diese Anleitung führt dich durch die Konfiguration von SAML Single Sign-On mit Google Workspace. Du erstellst eine benutzerdefinierte SAML-App in deiner Google Admin-Konsole, konfigurierst die Authentifizierungseinstellungen und stellst eine sichere Verbindung zwischen deinem Identity Provider und Langdock her. Nach Abschluss können sich deine Nutzer mit ihren Google Workspace-Anmeldedaten bei Langdock anmelden.Setup Checkliste

Stelle sicher, dass du diese Schritte aus der Setup Checkliste abgeschlossen hast:Erstellen einer neuen benutzerdefinierten SAML-App

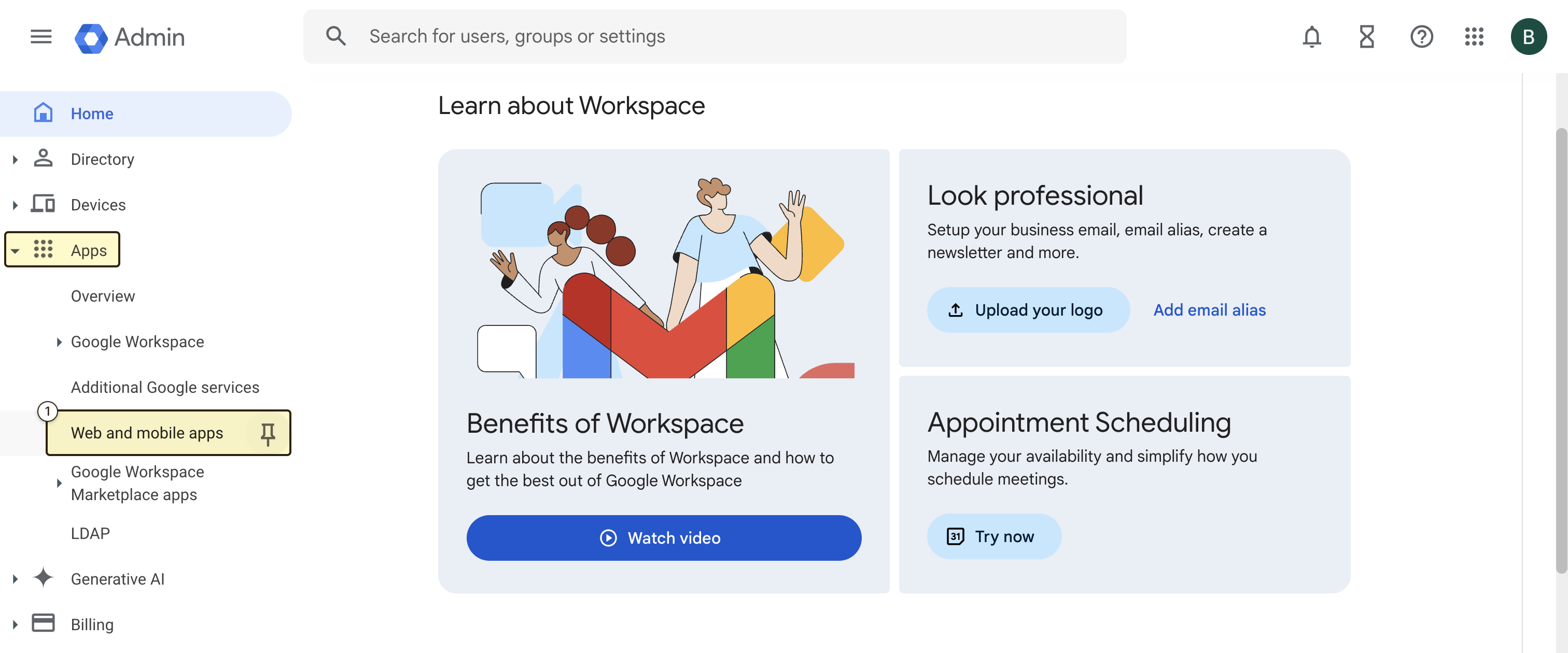

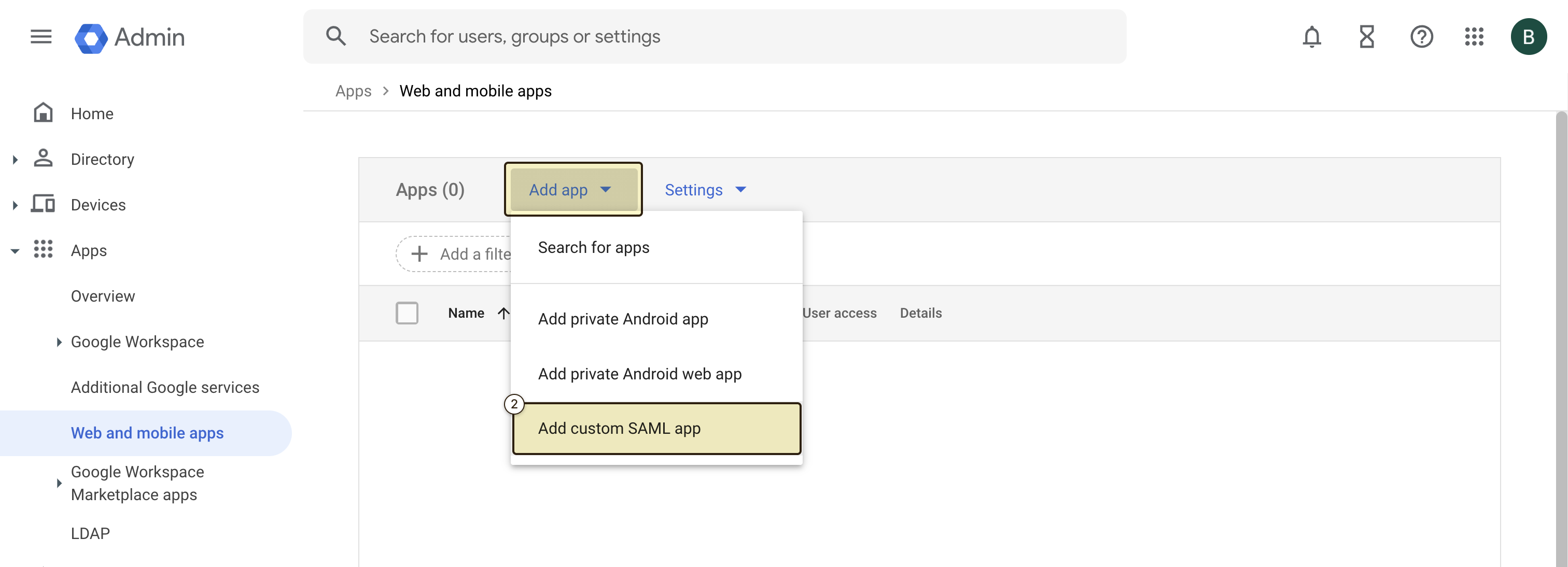

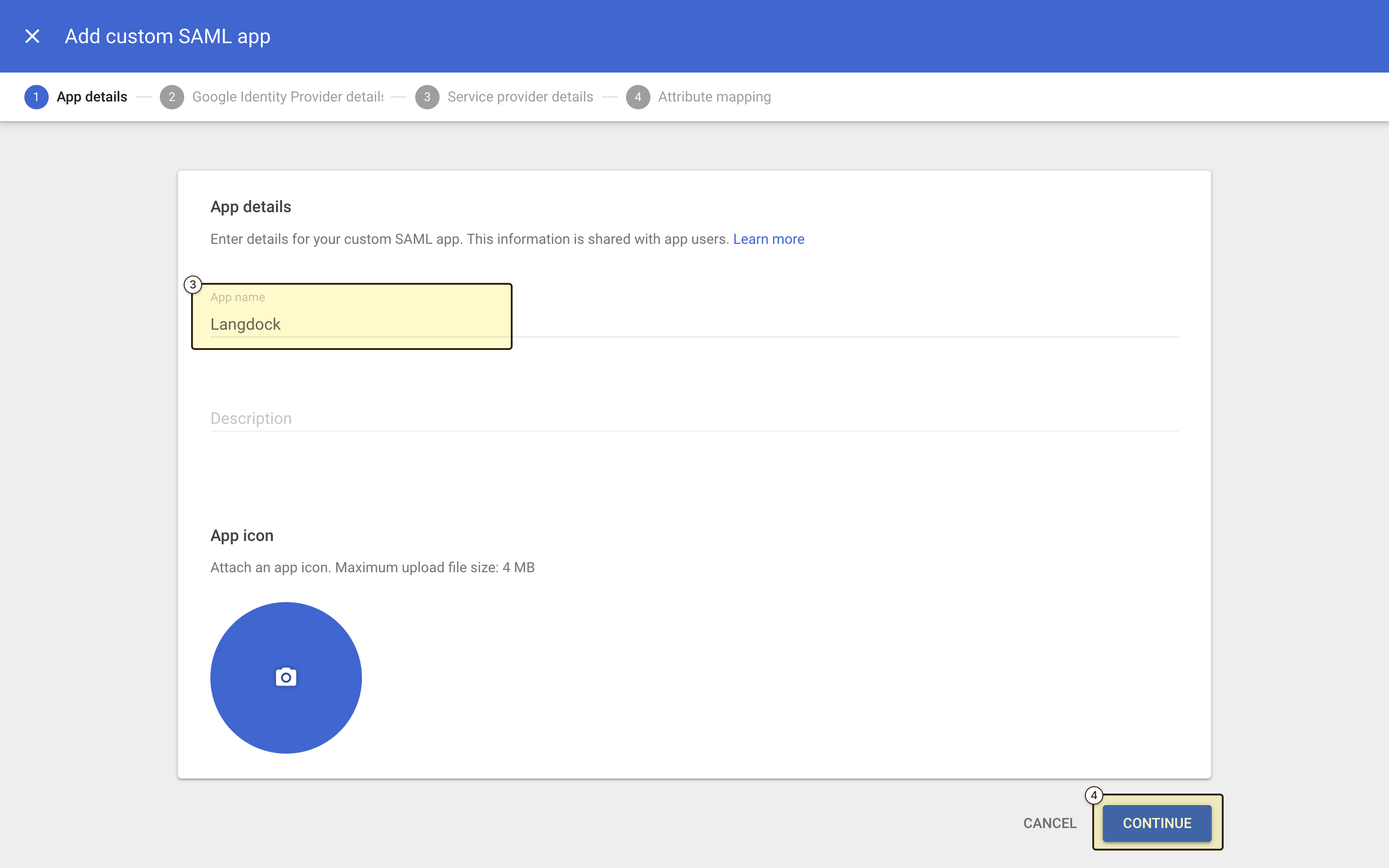

Zunächst musst du eine neue benutzerdefinierte SAML-App in deiner Google Workspace Admin-Konsole erstellen.Folge dazu diesen Schritten:

- Navigiere in deiner Admin-Konsole zum Menü und dann zu “Apps” und dann zu “Web and mobile apps”.

- Erstelle eine neue benutzerdefinierte SAML-Anwendung, indem du auf “Add app” und “Add custom SAML app” klickst.

- Benenne deine Anwendung (z.B. “Langdock”) und lade optional ein Symbol hoch.

- Klicke auf Continue.

SAML-Konfiguration

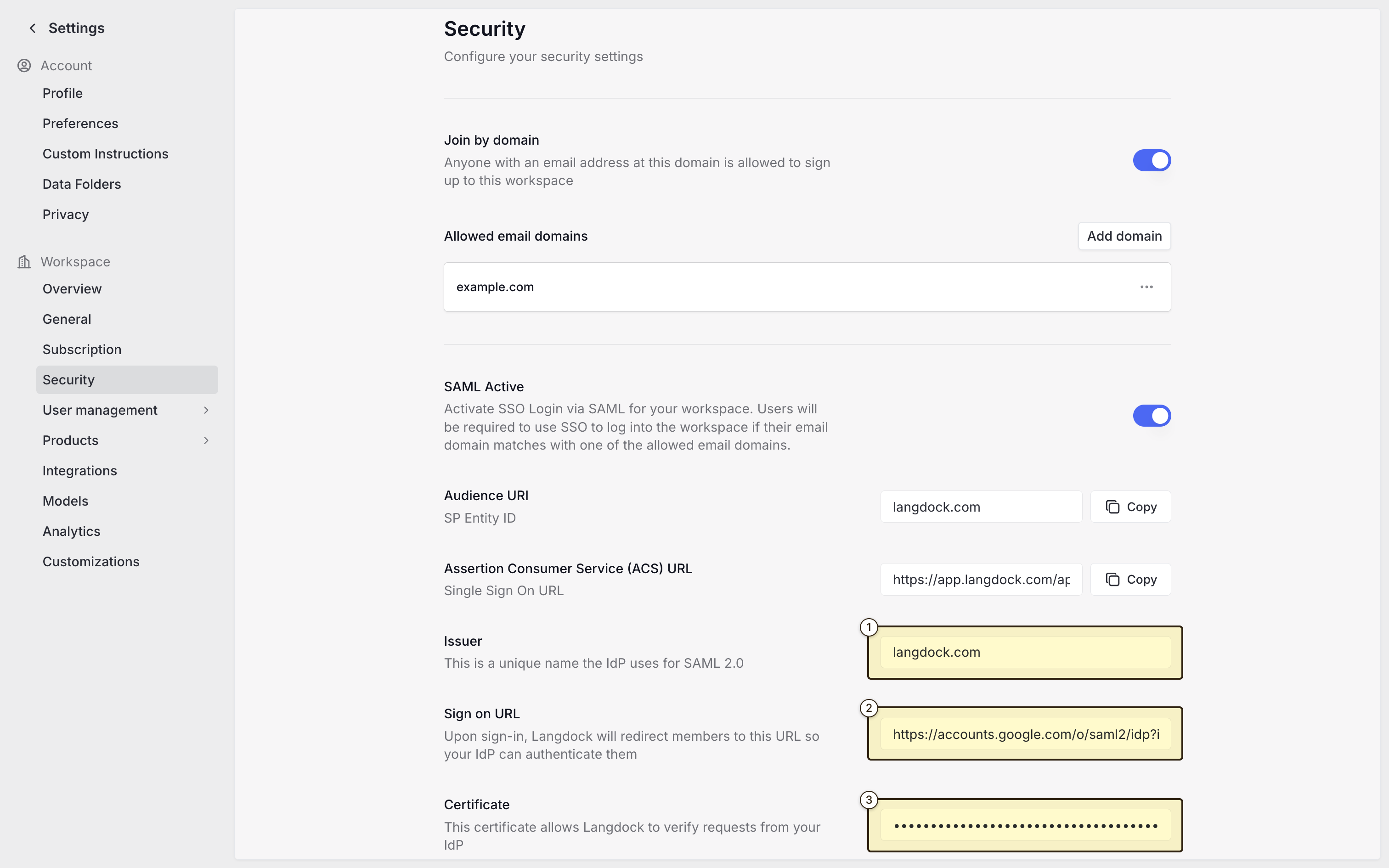

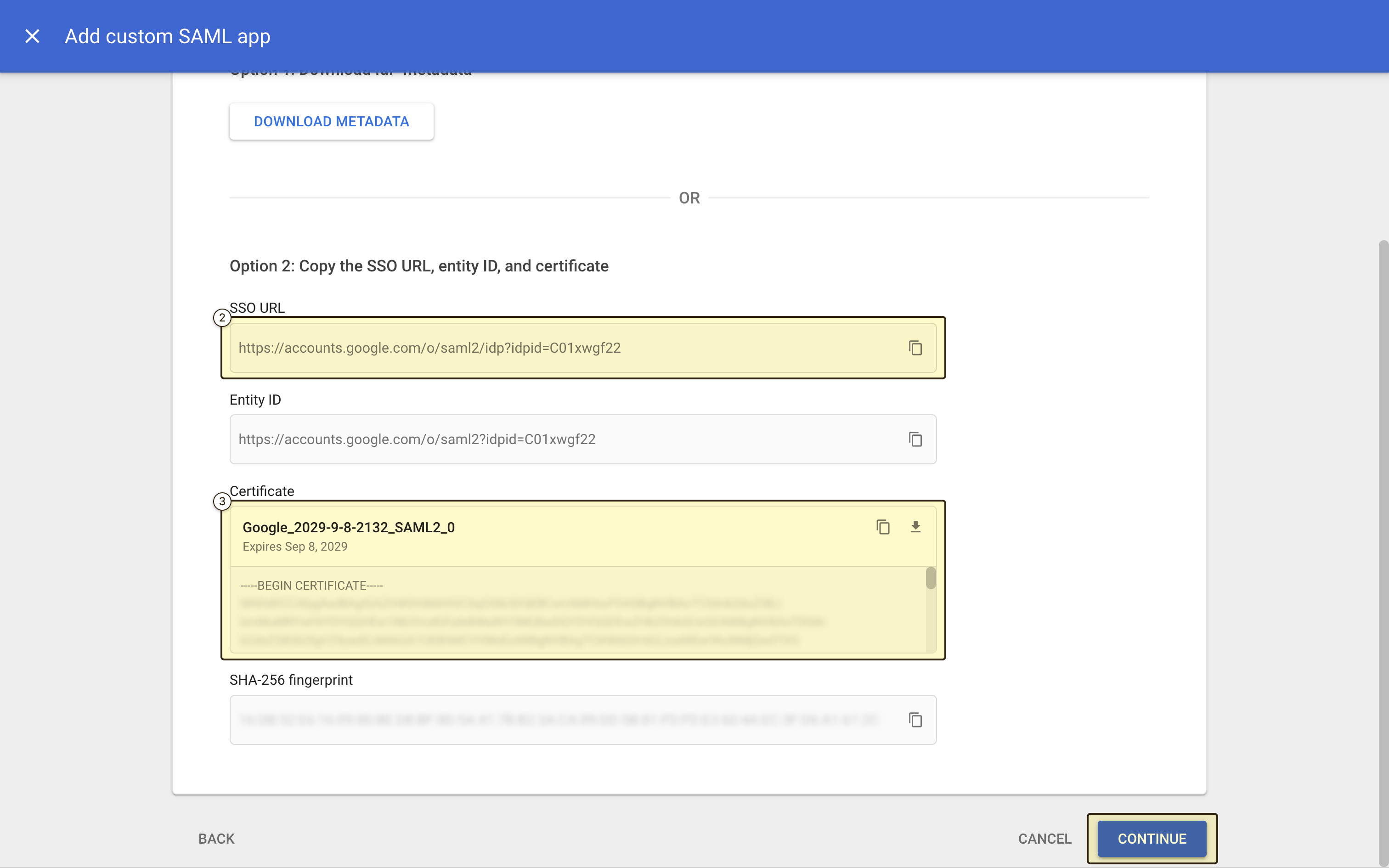

Langdock verwendet SAML 2.0 als Standard für die SSO-Authentifizierung. Nach dem Erstellen der Anwendung musst du die SAML-Einstellungen konfigurieren, die es Langdock ermöglichen, Nutzer über SAML zu authentifizieren. Zunächst musst du Konfigurationswerte aus der Google Workspace Admin-Konsole nach Langdock kopieren. Navigiere in Langdock zu den Security settings und fülle die folgenden Felder aus:- “Audience URI”: Setze dies auf eine eindeutige Kennung für deine SAML-App (z.B.

langdock.com) - “Issuer”: Verwende denselben Wert wie die Audience URI (z.B.

langdock.com) - “Sign on URL”: Der “SSO URL”-Wert aus der Google Workspace Admin-Konsole (z.B.

https://accounts.google.com/o/saml2/idp?idpid=XXXXXXXXX) - “Certificate”: Der “Certificate”-Wert aus der Google Workspace Admin-Konsole. Kopiere das gesamte Zertifikat, sodass Anfang und Ende mit dem folgenden Beispiel übereinstimmen:

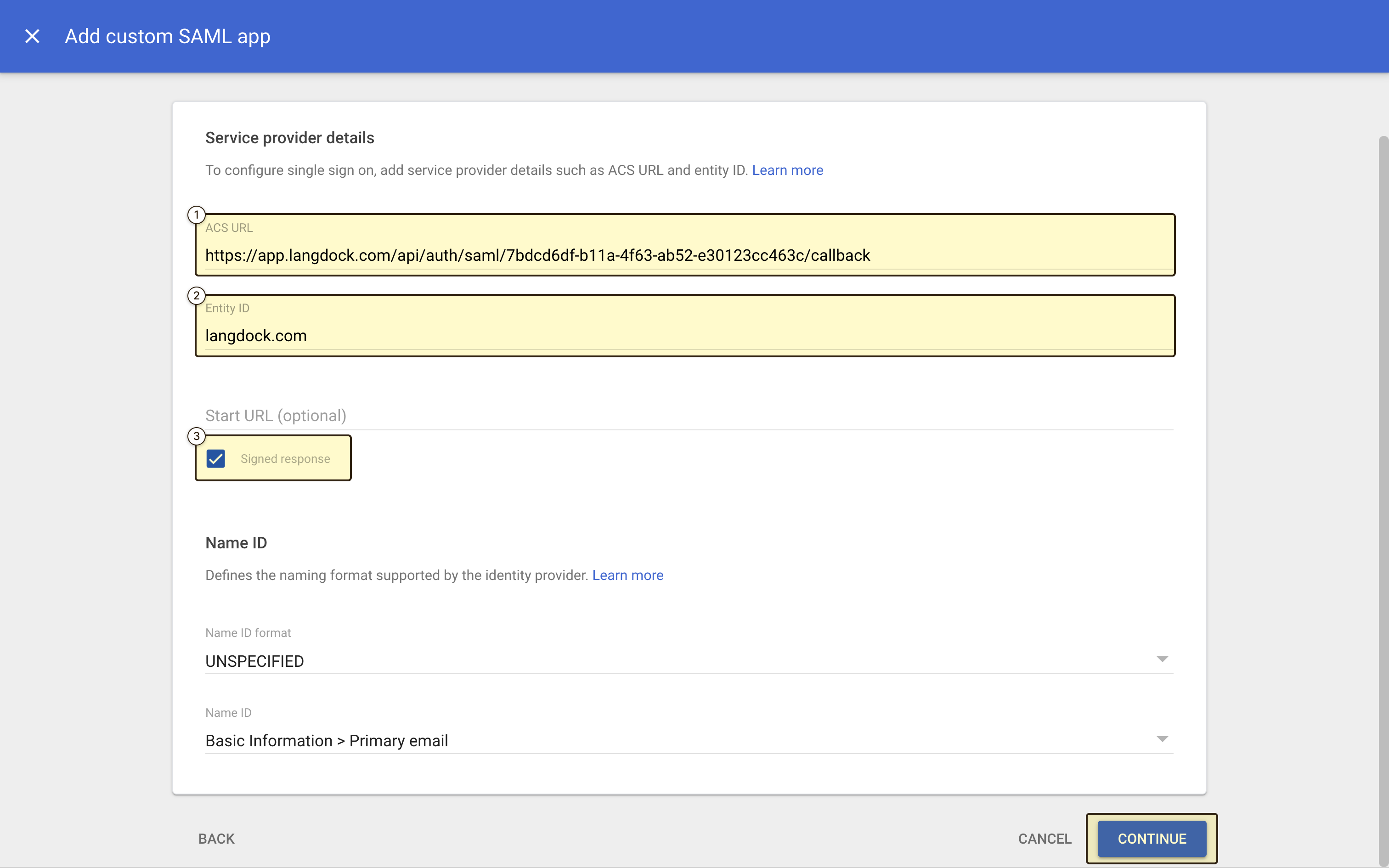

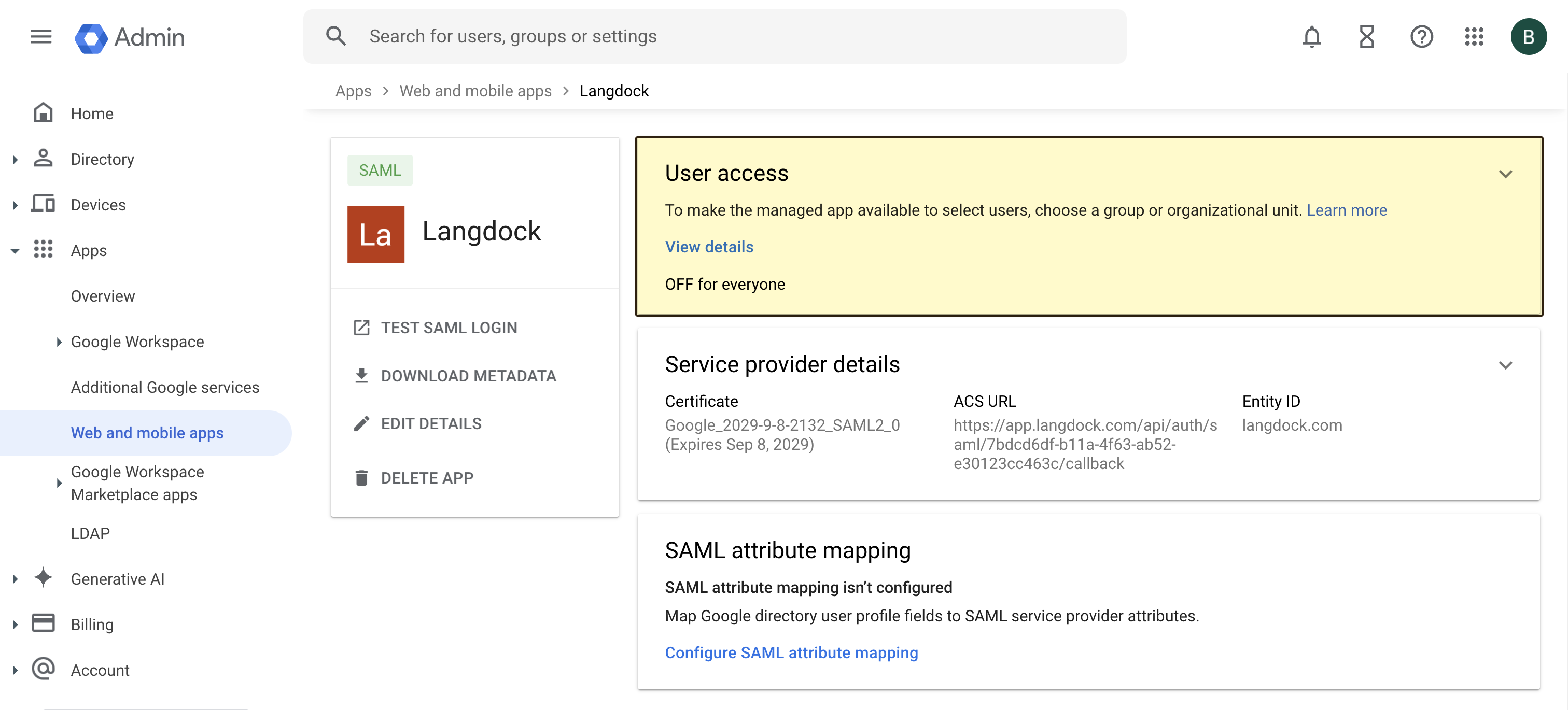

- “ACS URL”: Der “Assertion Consumer Service (ACS) URL”-Wert aus Langdock

- “Entity ID”: Der gleiche Wert wie die “Audience URI” / “Issuer” (z.B.

langdock.com) - “Signed response”: Stelle sicher, dass dies aktiviert ist

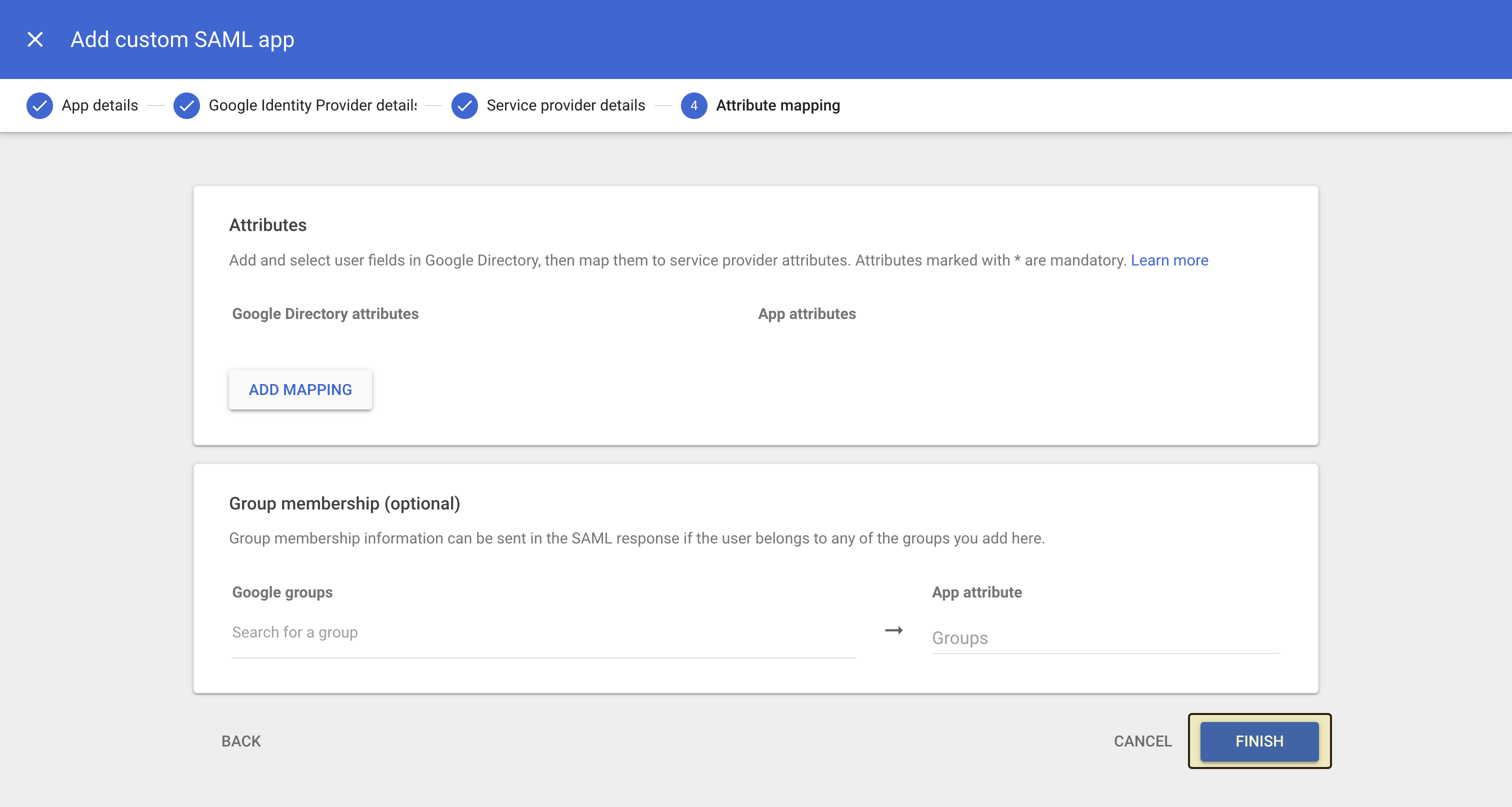

UNSPECIFIED und “Name ID”: Basic Information > Primary email). Klicke auf “Continue”, um fortzufahren.

Testen der SAML-Einrichtung

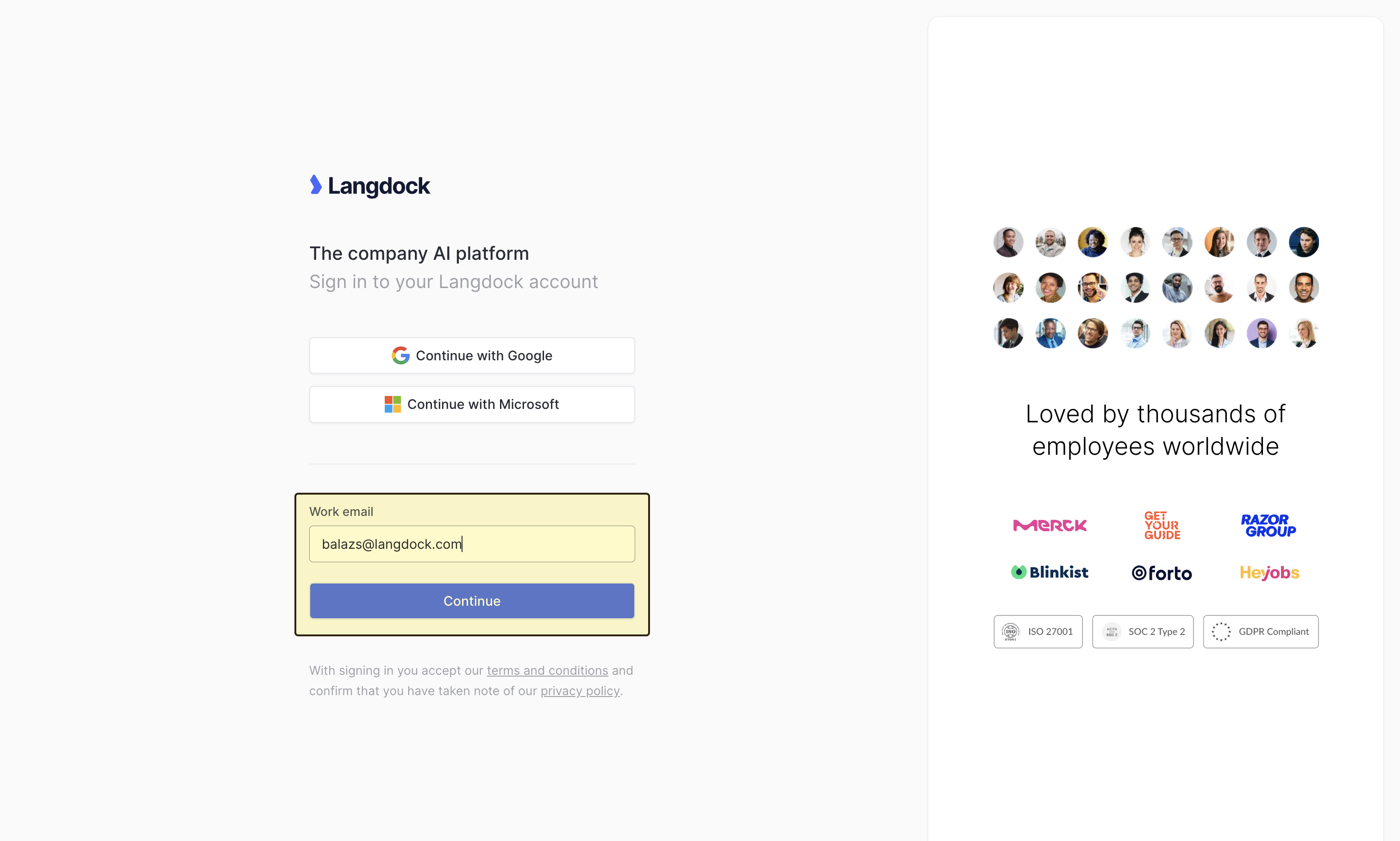

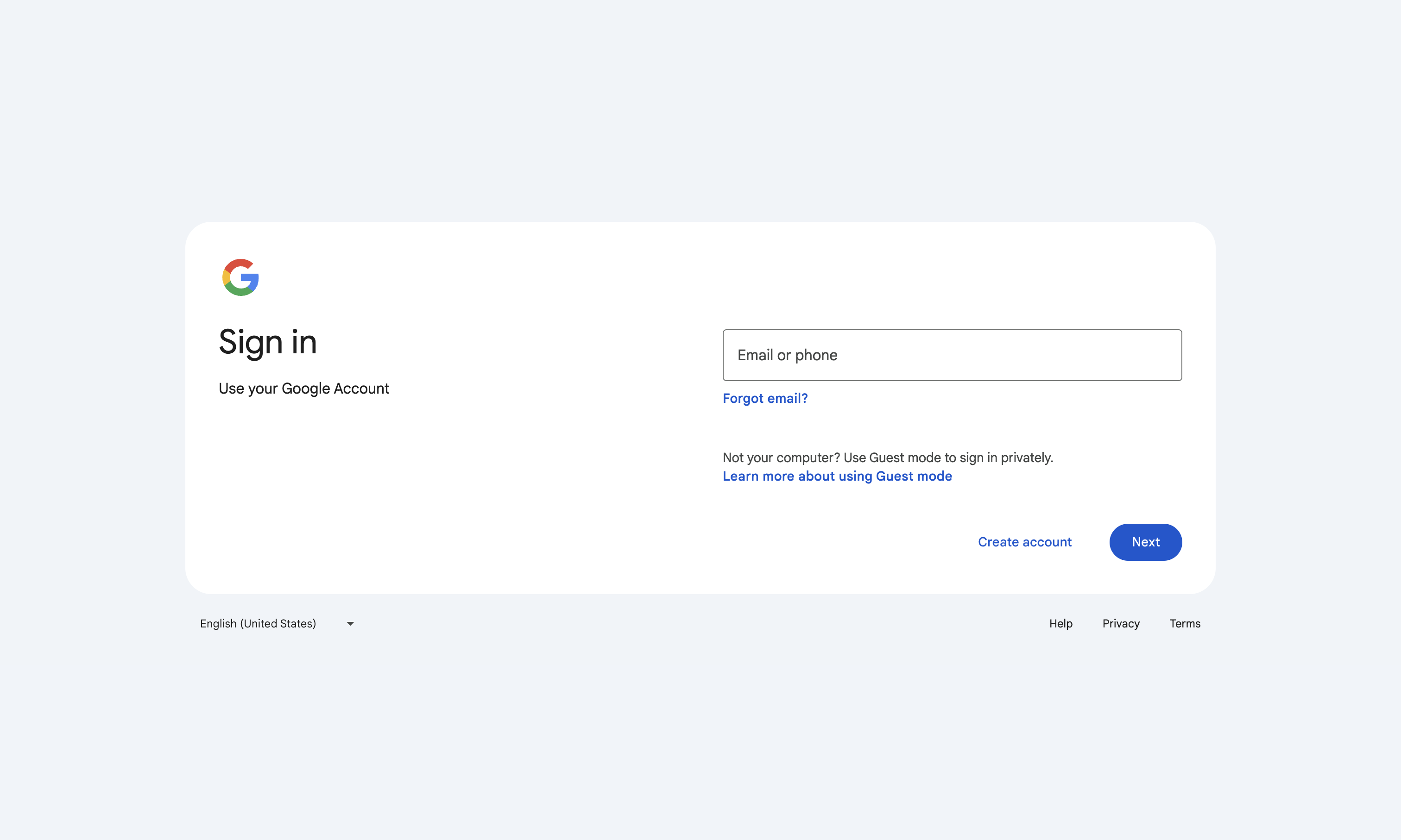

Um die SAML-Einrichtung zu testen, öffne einen separaten Browser oder ein Inkognito-Fenster und navigiere zu https://app.langdock.com.Gib eine E-Mail-Adresse eines Nutzers in deinem Google Workspace-Konto ein und klicke auf “Continue”.

Du wirst zur Google-Anmeldeseite weitergeleitet, wo du deine Anmeldedaten eingeben kannst.

Nach erfolgreicher Authentifizierung wirst du zu Langdock zurückgeleitet und angemeldet.